macOS 系统日益严重的攻击威胁

重点信息

Geacon 是一个开源 Cobalt Strike 端口,正被用于针对 macOS 设备的攻击,尤其是在最近的时间内,攻击案例有所增加。Geacon 因中国开发的分支版本 Geacon Plus 和 Geacon Pro 而受到更多关注。恶意 Geacon 被观察到的两个实例中,一个涉及使用 AppleScript 伪装的 PDF 文档,另一个则使用被植入的 SecureLink 应用。根据BleepingComputer的报告,利用开源 Cobalt Strike 端口的 Geacon 对 macOS 设备的攻击正在增加。虽然自首次出现在 GitHub 后,Geacon 并未受到太多关注,但随着上个月中国开发的分支版本 Geacon Plus 和 Geacon Pro 的出现,该工具的使用频率显著上升。而且,Zhizhi Chuangyu 实验室的公共 GitHub 库包含这一分支版本,进一步推动了其在威胁行为者中的流行,最新的 SentinelOne 报告对此进行了详细说明。

clash官网

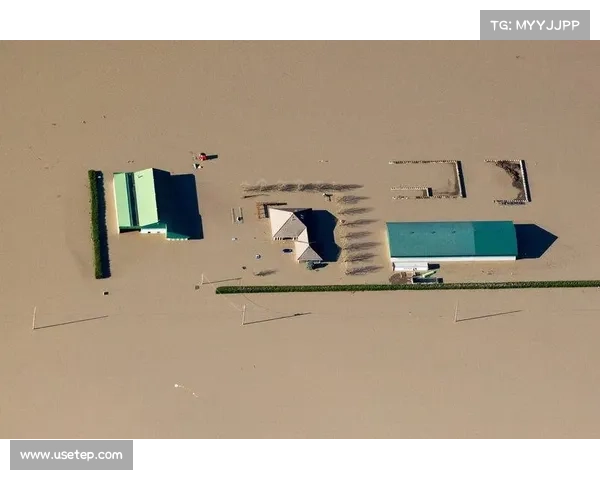

clash官网在四月份,恶意 Geacon 的传播已被记录下来两次。第一次事件涉及一个 AppleScript 小程序文件,该文件加载一个伪装成某位名叫 Xu Yiqing 的简历的 PDF 文档,随后启动 Geacon。这一过程能够实现数据加密与解密、数据外泄以及进一步下载恶意软件。另一种攻击则涉及一个被植入恶意代码的 SecureLink 应用程序,该应用在运行 OS X 109 及更高版本的 Intel 系列 Mac 上部署 Geacon Pro。

相关信息

攻击类型细节描述Geacon开源 Cobalt Strike 端口,用于攻击 macOS 设备Geacon Plus中国开发的 Geacon 分支之一,增强功能Geacon Pro另一个中国开发的分支,主要针对 Intel 系统的 macOS 设备攻击方式伪装的 PDF 文件和被修改的应用程序小提示: 保持你的 macOS 设备的安全更新,防止受到此类攻击的影响。